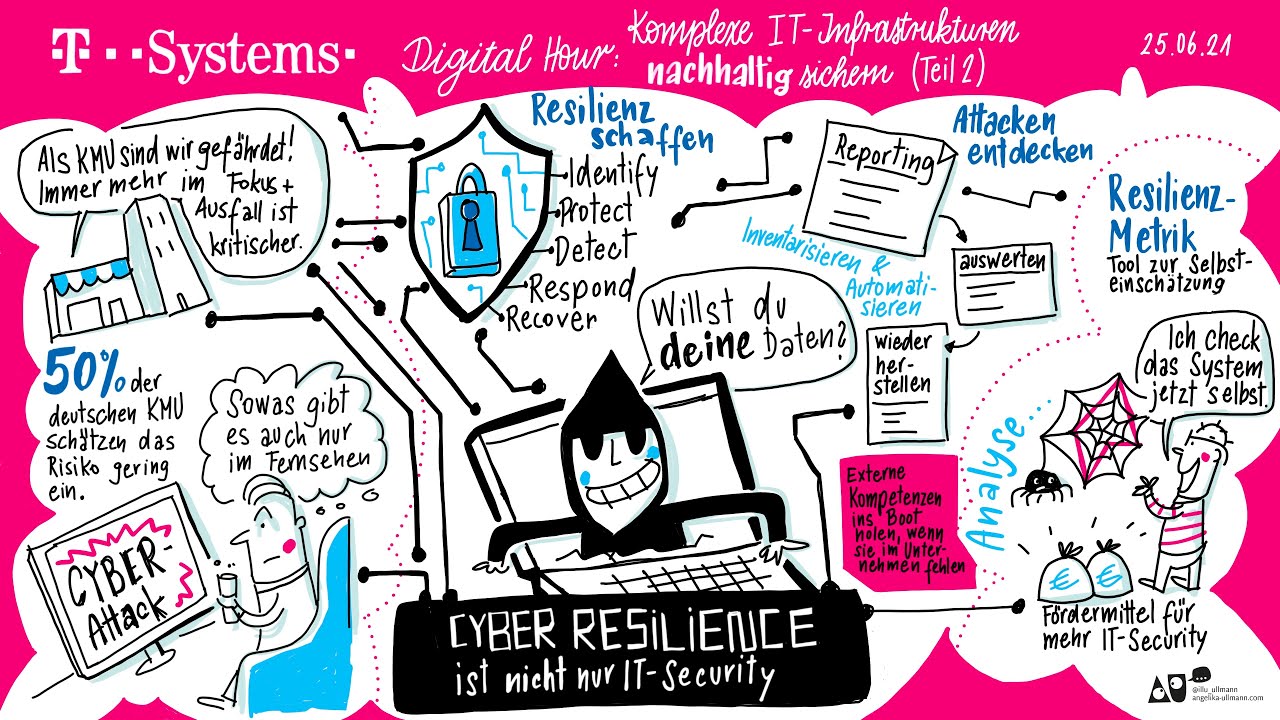

Schadsoftware, DDos-Attacken und Spoofing – Cyberkriminelle verfügen über verschiedenste Angriffsmethoden, um kleinen und mittelständischen Unternehmen massiv zu schaden. Dabei ist es gleich, ob es sich beim KMU um einen Handwerksbetrieb, eine Werbeagentur oder einen Autoteilehersteller handelt, denn alle KMU setzen heutzutage digitale Lösungen ein und bieten damit eine Angriffsfläche für gefährliche Cyberattacken. Wussten Sie, dass 9 Prozent der erfolgreich angegriffenen kleinen und mittelständischen Unternehmen laut einer Presseinformation von bitkom.org sogar in ihrer Existenz bedroht sind?

Trotzdem schätzen die kleinen und mittelständischen Unternehmen ihr Risiko als gering ein. „Ich bin nur ein kleiner Fisch, mir passiert nichts.“ Sie glauben nicht daran, selbst einmal Opfer eines Cyberangriffs zu werden. Statistiken zeigen jedoch, dass vor allem kleine und mittelständische Unternehmen von Cyberangriffen schwer getroffen werden und sie sich nur schwer von den entstandenen Schäden erholen.

Genau an dieser Stelle sehen Bund und Länder daher einen akuten Handlungsbedarf. Wie kann den kleinen und mittelständischen Unternehmen geholfen werden, damit sie ihre Sicherheitslücken schließen? Fördermöglichkeiten im Rahmen der „Digital Jetzt: Investitionsförderung für KMU“ unterstützen die Unternehmen dabei, auch ihre Cybersicherheit in den Griff zu bekommen und die eigene Widerstandsfähigkeit gegenüber Cyber-Attacken (die sogenannte Cyber Resilience) zu stärken.

In diesem Artikel zeigen wir Ihnen 7 Maßnahmen, mit denen Sie Ihre komplexen IT-Infrastrukturen nachhaltig sichern können.

Cybersicherheit in Unternehmen – Welche Gefahren bestehen für den Mittelstand?

Cyberangriffe? Das passiert nur den Anderen! Die meisten KMU schätzen ihre Cybersicherheit nicht als problematisch ein, was in vielen Fällen allerdings eine gefährliche Selbstüberschätzung darstellt. Diese KMU gehen davon aus, dass Kriminelle eher Großunternehmen angreifen, dabei fallen nur 0,6 Prozent der deutschen Unternehmen in diesen Bereich Großunternehmen . Zudem ergreifen diese in der Regel viel bessere Cyber-Security-Maßnahmen, was potentielle Angreifer abschreckt.

Diebe haben es laut der Bitkom-Studie „Wirtschaftsschutz 2021“ vor allem auf digitale Daten abgesehen. Zudem zeigt die Studie im Vergleich zur vorangegangenen Umfrage, dass die Attacken auf mittelständische Unternehmen nochmals angestiegen sind. Überraschend ist der Fokus auf den Mittelstand nicht, wenn man zum einen die große Auswahl an Unternehmen berücksichtigt – 99 Prozent der Unternehmen in Deutschland sind KMU – und zum anderen den „nachlässigen“ Eigenschutz vor Cyberattacken. So hat sich der Mittelstand in den letzten Jahren zu einem Gefahrenschwerpunkt für Cyberangriffe entwickelt.

Wussten Sie, dass in 44 Prozent der KMU niemand explizit für die IT-Sicherheit verantwortlich ist und sich fast die Hälfte auch nicht auf Cyberattacken vorbereitet? Das geht aus dem Report des Gesamtverbands der Deutschen Versicherungswirtschaft e. V. hervor. Dabei waren bereits 2/3 aller Unternehmen in Deutschland Opfer von Cyberangriffen laut Cyber Resilience Organization Report 2020 des IBM Security.

Wussten Sie zudem, dass auf angegriffene Unternehmen in der Regel diese Kosten zukommen:

- Kosten für IT-Forensik und Datenwiederherstellung

- Kosten für Betriebsunterbrechung

- Kosten für die Information der Kunden

- Kosten für die Krisenkommunikation

- Kosten für die Rechtsberatung

- Ggfls. Kosten durch Vertragsstrafen

- Usw.

Auch der Umsatzrückgang durch den Vertrauensbruch bei der Kundschaft und den Geschäftspartnern schlägt nach dem Cyberangriff zu Buche.

Werden Sie sich also bewusst, dass KMU sehr attraktiv für Angreifer sind und bereiten Sie sich (besser) auf den Ernstfall vor! Wir haben für Sie 7 Möglichkeiten zusammengetragen, wie Sie jetzt sofort Ihre Cyber Resilience verbessern können.

1. Updates von Betriebssystem, Virenschutz, Software usw.: Achten Sie auf Security Basis Hygiene!

Nicht funktionierende IT-Systeme und Prozesse sind in der Lage, das gesamte Unternehmen lahmzulegen. Daher müssen sie widerstandsfähig sein, damit es nicht zu Datenpannen oder einer Infektion mit Schadsoftware kommen kann. Investieren Sie daher auf jeden Fall in Ihre „Security Basis Hygiene“. Sie ist die wichtigste Grundlage, um spätere Risiken zu minimieren, und bietet einen großen Vorteil: oftmals nur kleine Stellschrauben erzielen eine sehr große Wirkung.

Lassen Sie die Sicherheitsexperten, Admins und Anwender eines Unternehmens gemeinsame Vorsichtsmaßnahmen erarbeiten, welche die „Gesundheit“ der Systeme sicherstellen. In diesem Bereich bieten Security Frameworks wie BSI, CSA oder NIST sehr detaillierte Konfigurationsempfehlungen zu konkreten Systemen, an denen Sie sich orientieren können.

Tipps für Ihre IT-Hygiene:

- Zeitnahes Einspielen von Updates und Patches

- Richtiger Einsatz von Firewalls und Security-Software

- Einrichtung sicherer Zugänge fürs Homeoffice

- Durchführung von Mitarbeiterschulungen zum sicheren Umgang mit der IT

- Multifaktor-Authentifizierung

- Verschlüsselungsverfahren

- Gewährleistung sicherer Zugriffe auf Cloud-Dienste

2. Schaffen Sie Bewusstsein für Gefahren bei Mitarbeitenden!

Insbesondere durch den Ausbau von Homeoffice-Möglichkeiten der KMU, rückt der Faktor Mensch für Cyber Security-Themen in den Vordergrund. Einer Umfrage von Kaspersky Lab und B2B International zufolge, sehen 52 % der Unternehmen in ihren Mitarbeitenden das größte Risiko für ihre IT-Sicherheit, da sie die IT-Sicherheitsstrategie durch fahrlässiges Handeln oder mangelnde Kenntnisse gefährden.

Unvorsichtige Mitarbeitende klicken beispielsweise Phishing-Links an, die sie zu bösartigen Websites weiterleiten, oder sie öffnen schädliche E-Mail-Anhänge. Daher sollten kleine und mittelständische Unternehmen ein Bewusstsein für Cyber Security bei ihren Mitarbeitenden schaffen und sich auf eine User Centric Security fokussieren.

Tipps für mehr Bewusstsein für Security Awareness:

- Mitarbeiterschulungen für mehr Security Awareness

- Versand simulierter Spear-Phishing-Mails mit Gewinnspiel-Charakter

- Belohnung von Mitarbeitenden, die Sicherheitsprobleme melden

- Regelmäßige Information der Mitarbeitenden zu aktuellen Bedrohungen oder Software-Updates

- Prozesse zur Meldung von Sicherheitsvorfällen festlegen und kommunizieren

3. Inventarisieren Sie Ihre Soft- und Hardware-Systeme!

IT-Systeme, die unter dem Radar laufen, gefährden die IT-Sicherheit eines Unternehmens, denn sie können beispielsweise keiner IT-Hygiene unterzogen werden. Die Herausforderung hierbei ist, dass Sie keine Systeme kontrollieren und optimieren können, die systemisch nicht erfasst sind. Wie wollen Sie Updates aufspielen, wenn Ihnen die Software unbekannt ist?

KMU erhalten also durch die Inventarisierung aller ihrer IT-Systeme einen Überblick über die komplette IT-Landschaft und können Risiken und Schwachstellen identifizieren.

4. Lernen Sie die Risiken Ihrer Systeme durch Tests und Analysen kennen!

Wenn Sie eine IT-Inventarisierung durchgeführt haben, bietet sich direkt als nächste Maßnahme das Testen und analysieren der Systeme an, um Risiken zu erkennen und bewerten zu können. So erfahren kleine und mittelständische Unternehmen, an welchen Stellen sie verwundbar sind.

Hierfür bestehen verschiedene Möglichkeiten:

- Initiale Asset-Risikoanalyse

- Bedrohnungs- und Schwachstellenmanagement

- Penetrationstests

- Datenschutzmanagement

- Rechtssichere Prüfung der Dienstleistungsverträge

- Disaster-Recovery-Test

5. Planen Sie Ihre Reaktion auf einen Angriff im Voraus!

Statt das Risiko eines Cyberangriffs zu verdrängen, sollten KMU eine solche Attacke vielmehr im Vorfeld gedanklich durchspielen. Was würde passieren, wenn …? Viele kleine und mittelständische Unternehmen beschäftigen sich erst inmitten eines Angriffs mit ihrer Situation, also in jener heißen Phase, in der besonders schnell gehandelt werden muss. Entscheidungen in dieser Phase werden schnell und aus dem Bauch heraus getroffen und zeichnen sich selten durch Cleverness aus.

Planen Sie eine angemessene, professionelle Reaktion auf bzw. Prävention vor einem Angriff daher unbedingt im Voraus, indem Sie ein Risikomanagement und Notfallmanagement (mit entsprechend initialer BIA, zu etablierender Notfallorganisation, Maßnahmenplänen zur Schadensbegrenzung, Wiederherstellung, etc.) in Ihrem Unternehmen etablieren. Auf diese Weise lassen sich Maßnahmen im Ernstfall besonnen und Schritt für Schritt umsetzen.

Tipps für Ihren Maßnahmenplan:

- Planen Sie eine angemessene, subsidiäre Reaktion

- Berücksichtigen Sie die Anforderungen der Forensik

- Stellen Sie Kommunikations- und PR-Pläne auf

- Planen Sie eine abrufbare IT-Legal Unterstützung ein

- Tragen Sie belastbare Kontakte zu BSI, CERT und Stakeholdern zusammen

- Stellen Sie die Verfügbarkeit von Backups sicher

- Schützen Sie sich durch Instant Recovery und Georedundanz

- Planen Sie eine temporäre Auslagerung

- Erstellen Sie Wiederanlaufpläne im Einklang mit BIA und BCM

6. Automatisieren Sie Ihre Security!

Auch die Cyber Security-Prozesse kleiner und mittelständischer Unternehmen gestalten sich zunehmend größer und umfassender, was mit einer immer komplexeren Verwaltung einhergeht. Die manuelle Verwaltung der Sicherheitsmaßnahmen stößt schnell an ihre Grenzen, ein verlangsamtes Erkennen und Beheben von Sicherheitslücken ist die Folge.

Die Automatisierung der Sicherheitsprozesse beschleunigt die Erkennung von immer wieder neuer, bis dato unbekannten Schwachstellen und versucht diese bei Bekanntwerden schnell und zuverlässig zu schließen.

Automatisierungs-Maßnahmen:

- Identity- und Access Management

- Patch Management

- Separierung von Ressourcen und Rollen

- Eskalationsmanagement mit beispielsweise definierten Reports und Alarmierungsplänen

- Fehlerklassifizierung

- Regelungen zum formalen Ausruf des Krisenfalls

- Log Analyse-Systeme

- Security Information und Event Management

- User and Entity Behaviour Analytics

7. Holen Sie einen Resilience-Experten ins Boot!

Cyberattacken auf kleine und mittelständische Unternehmen sind ein lukratives Geschäft für Kriminelle, da sowohl die IT-Systeme als auch der Faktor Mensch viele Schwachstellen bieten, die erfolgreich angegriffen werden können.

Wenn KMU ihre Cybersicherheit stärken wollen, benötigen sie eine unglaublich breite Expertise. Sie brauchen Menschen, die den gesamten Prozess überblicken, und Menschen, die einzelne Systeme analysieren und ggf. einzelne Systeme passend konfigurieren können. Wir empfehlen Ihnen, die 7 vorgestellten Maßnahmen gemeinsam mit einem Resilience-Experten umzusetzen und Sicherheitslücken garantiert zu schließen. Geben Sie Angreifern keine Chance!

Gern stehen unsere Experten von der Telekom MMS Ihnen bei Fragen rund um Ihre Cybersicherheit zur Seite – Nehmen Sie Kontakt zu uns auf.

5 Hacks zum Schutz vor Identitätsdiebstahl: Hier erfahren Sie weitere Tipps, wie Sie Ihr Unternehmen vor Identitätsbetrug schützen können.

Erfahren Sie außerdem in unserem Podcast, welche aktuellen Entwicklungen in der Business IT Chancen und Risiken bergen!

Ist digitales Geschäft eigentlich zuverlässig, sicher, vertrauensvoll, ausfallsicher? Wie und warum – darüber schreibe ich in diesem Blog.